在数字化进程加速的今天,网络安全已成为企业和开发者不可忽视的核心议题。面对复杂的网络攻击手段,如何快速定位并修复漏洞?一款名为AppScan的自动化安全测试工具,凭借其强大的漏洞检测能力和易用性,成为全球开发者信赖的“数字安全卫士”。本文将从技术解析与实践指南双重视角,带您全面了解这款工具的价值与应用路径。

一、AppScan的核心功能解析

作为HCL Software旗下的动态应用程序安全测试(DAST)工具,AppScan通过四大核心机制构建起立体化防护体系:

1. 智能漏洞检测

内置超过3万条扫描规则,覆盖SQL注入、跨站脚本(XSS)、敏感数据泄露等主流漏洞类型,支持对Web应用、API接口及移动端的自动化扫描。其独有的AI引擎可识别JavaScript框架动态内容,精准定位基于DOM的XSS漏洞。

2. 风险量化管理

采用五级威胁分级系统(紧急-高危-中危-低危-信息),结合可视化仪表盘展示漏洞分布。用户可快速筛选出需优先处理的漏洞,并查看附带的修复建议,如代码补丁示例或配置调整方案。

3. 全流程兼容性

支持与Jenkins、GitLab等DevOps工具链集成,实现“开发-测试-部署”全周期安全管控。通过Postman接口导入功能,可直接对API进行深度安全审计,满足敏捷开发需求。

4. 合规性支撑

预置PCI DSS、OWASP Top 10等30+国际安全标准模板,自动生成符合监管要求的审计报告。2024年新增的OWASP API Security Top 2023模板,专门应对日益严峻的接口安全挑战。

二、安全获取与安装指南

(一)版本选择策略

当前主流版本包括:

建议开发者通过官网渠道(appscan.)获取安装包,避免第三方来源的潜在风险。企业用户可申请30天免费试用,个人研究者可使用社区版进行学习。

(二)安装全流程演示

以Windows环境安装10.5.0版本为例:

1. 环境预检

确认系统已安装.NET Framework 4.7+,若未安装,安装程序将自动下载依赖包。

2. 主程序部署

bash

执行安装命令(需管理员权限)

AppScan_Setup_10.5.0.exe /silent /install

默认安装路径为`C:Program FilesHCLAppScan Standard`,建议保留默认设置以确保组件兼容性。

3. 许可证激活

企业用户需导入许可证文件(.lic),社区用户可跳过此步骤。注意:破解版DLL替换存在法律风险,且可能导致功能异常。

4. 安全加固

安装完成后,建议在防火墙中设置入站规则,仅允许AppScan与指定扫描目标通信。

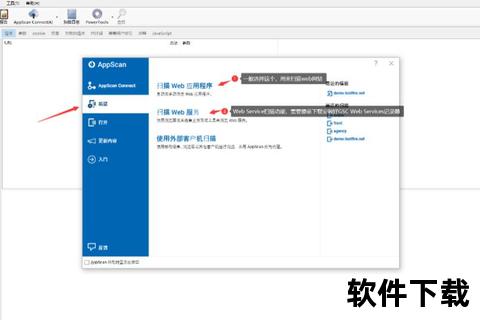

三、实战操作手册

(一)基础扫描配置

1. 目标设定

输入待测URL(如),勾选“深度爬取”模式。对于SPA应用,启用Ajax Crawler增强动态内容识别。

2. 认证管理

支持表单登录、OAuth2.0等多种认证方式。录制登录过程时,建议使用无验证码的测试账号,并保存会话Cookie供后续扫描复用。

3. 策略优化

根据业务场景选择测试模板。例如电商平台可启用“支付卡数据保护”策略,API服务则选用“OWASP API Top 10”模板。

(二)高级功能应用

四、安全防护与风险规避

尽管AppScan具备强大检测能力,仍需注意:

1. 误报处理

通过“漏洞验证”功能手动确认高危告警,结合动态插桩技术降低误报率(最新版误报率<5%)。

2. 扫描防护

避免对生产环境直接扫描,建议在镜像环境中测试。设置每秒请求数(RPS)阈值,防止触发目标系统熔断机制。

3. 数据安全

启用报告加密功能,扫描结果以AES-256加密存储。企业版支持基于角色的访问控制(RBAC),确保敏感漏洞信息仅对授权人员可见。

五、行业反馈与技术演进

来自PeerSpot的调研显示:

未来技术路线图显示,2026年前将实现:

在数字经济与网络安全深度绑定的今天,AppScan作为一款历经20年演进的安全测试工具,正从“漏洞发现者”进化为“风险预测者”。对于开发者而言,掌握其核心用法不仅是技术必修课,更是构建数字信任体系的关键一环。随着AI技术的深度融合,我们有理由期待,未来的安全测试将变得更加智能、精准,为数字化世界筑起更坚实的防线。